Привет всем читателям. Сегодня сказ о том, как заблокировать WebRTC в браузерах, для того,чтобы не отслеживали по IP - адресу. После того, как разработчики Google Chrome и Mozilla Firefox внедрили в браузеры - WebRTC, все усилия приватности сводятся к нолю, т.к. WebRTC через пиринговую сеть сливает все публичные и локальные адреса. Стандарт WebRTC позволяет сторонним пользователям определять IP-адрес пользователя сети, минуя программные заслоны VPN , TOR, SOCKS и других сетевых «защитников». WebRTC по умолчанию установлена на следующих браузерах:Chrome, Firefox и Opera. И все эти браузеры потенциально уязвимы: они сводят на нет все ваши усилия по анонимизации вашего компьютера в сети.

Привет всем читателям. Сегодня сказ о том, как заблокировать WebRTC в браузерах, для того,чтобы не отслеживали по IP - адресу. После того, как разработчики Google Chrome и Mozilla Firefox внедрили в браузеры - WebRTC, все усилия приватности сводятся к нолю, т.к. WebRTC через пиринговую сеть сливает все публичные и локальные адреса. Стандарт WebRTC позволяет сторонним пользователям определять IP-адрес пользователя сети, минуя программные заслоны VPN , TOR, SOCKS и других сетевых «защитников». WebRTC по умолчанию установлена на следующих браузерах:Chrome, Firefox и Opera. И все эти браузеры потенциально уязвимы: они сводят на нет все ваши усилия по анонимизации вашего компьютера в сети.

Что надо сделать?

=======================

В Google Chrome вводим в адресную строку набор символов:

«chrome://?ags/#disable-webrtc». Если вы открыли браузер на платформе Android, то все в порядке. Дальше просто нажимайте на кнопку "Отключение WebRTC Android" и наслаждайтесь безопасным интернетом.

WebRTC в Хроме не отключается, но есть дополнение которое его блокирует, называется WebRTC Leak Prevent . Ставьте его в Chrome и Ваш IP не будет показан. WebRTC Network Limiter - для отключения технологии WebRTC в браузере Google Chrome. Для этого поменять значение - "media.peerconnection.enabled" на - false

=================================================

Opera не имеет встроенных опций для отключения WebRTC, но Вы можете установить браузерное расширение, которое контролирует утечки WebRTC в браузере и улучшает конфиденциальность при использовании встроенной в Opera функции VPN.

Загрузите и установите расширение WebRTC Leak Prevent (https://addons.opera.com/en/extensions/details/webrtc-leak-prevent/) в браузер Opera.

Вы заметите, что плагин блокирует доступ к локальному IP - адресу компьютера, но публичный IP - адрес по-прежнему передается реализацией WebRTC.

Для устранения данной утечки, откройте настройки расширения. Открыть список всех установленных дополнений можно, введя в адресную строку браузера адрес страницы opera://extensions/ и нажмите по кнопке Настройки рядом с названием WebRTC Leak Prevent.

На этой странице настроек нужно сделать следующее:

1.Проверьте, чтобы опция "Prevent WebRTC from using non-proxied UDP" была включена;

2.В секции “IP handling policy” выберите значение "Disable non-proxied UDP (force proxy)".

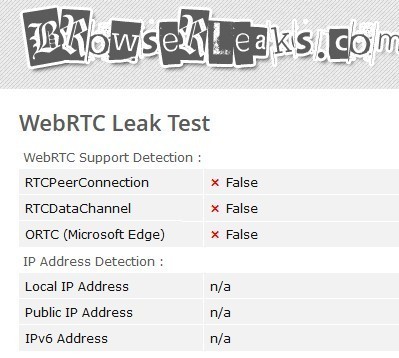

Повторно проведите проверку утечки WebRTC (https://diafygi.github.io/webrtc-ips/), чтобы убедится, что утечка устранена. Opera не будет передавать локальный и публичный IP-адреса после установки расширения и выполнения изменений в конфигурации. Рекомендуется установить расширение, если Вы планируете пользоваться функцией VPN в Opera.

==================================================

Можно отключить WebRTC и в Firefox, это можно сделать так: В адресной строке набрать about:config и нажать Enter. В строке фильтра ввести (вставить) "media.peerconnection.enabled" (без кавычек). Значение для данного параметра выставить в false. А можно также установить дополнение к браузеру:- https://addons.mozilla.org/ru/firefox/user/ChrisAntaki/?src=api

Таким решением Вы можете обезопасить себя от утечки IP-адреса, через стандарт WebRTC.

Вступите в группу, и вы сможете просматривать изображения в полном размере

Это интересно

0

|

|||

Комментарии временно отключены